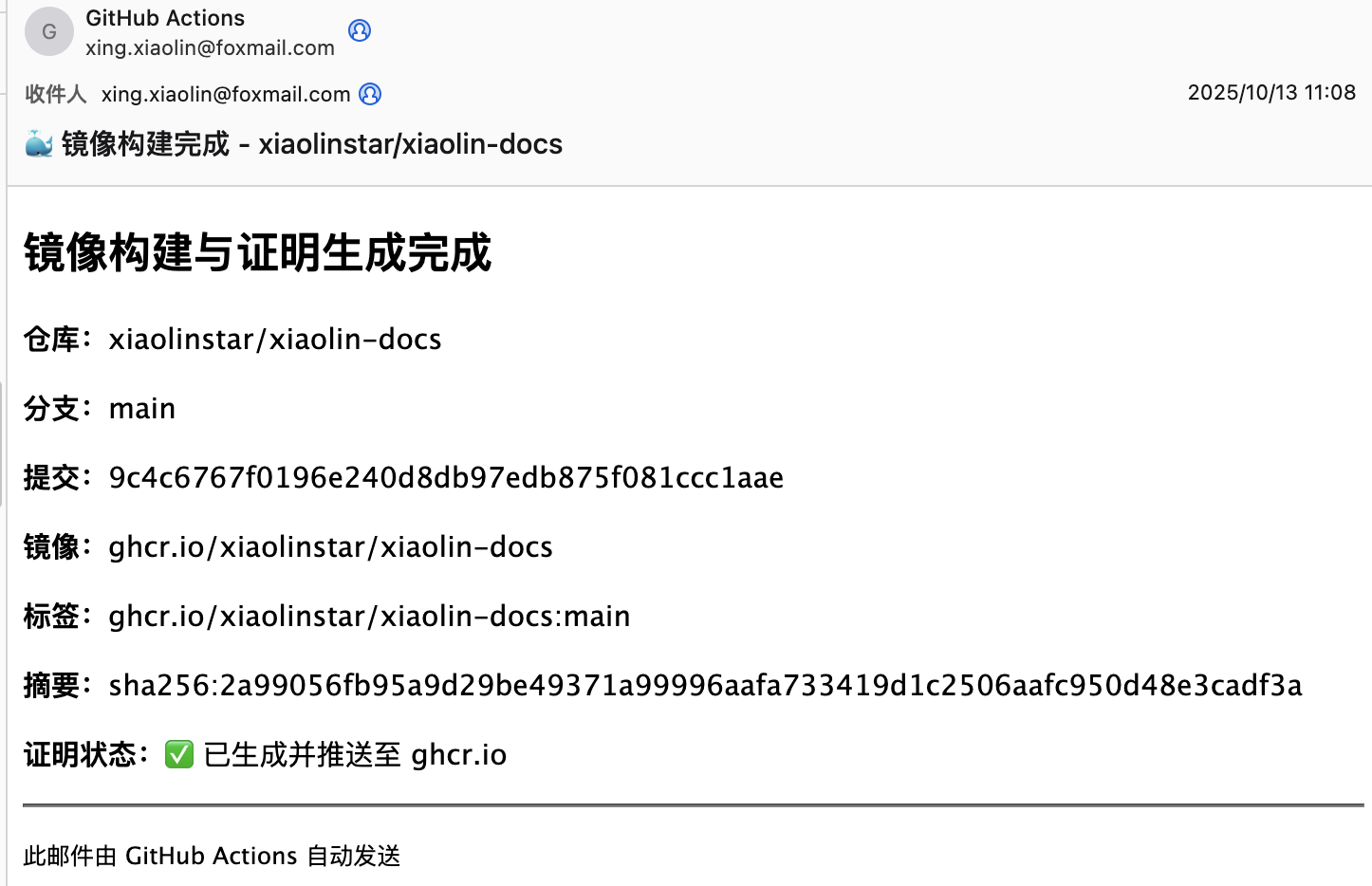

仓库:${{ github.repository }}

分支:${{ github.ref_name }}

提交:${{ github.sha }}

镜像:${{ env.REGISTRY }}/${{ env.IMAGE_NAME }}

标签:${{ steps.meta.outputs.tags }}

摘要:${{ steps.push.outputs.digest }}

证明状态:✅ 已生成并推送至 ghcr.io

此邮件由 GitHub Actions 自动发送

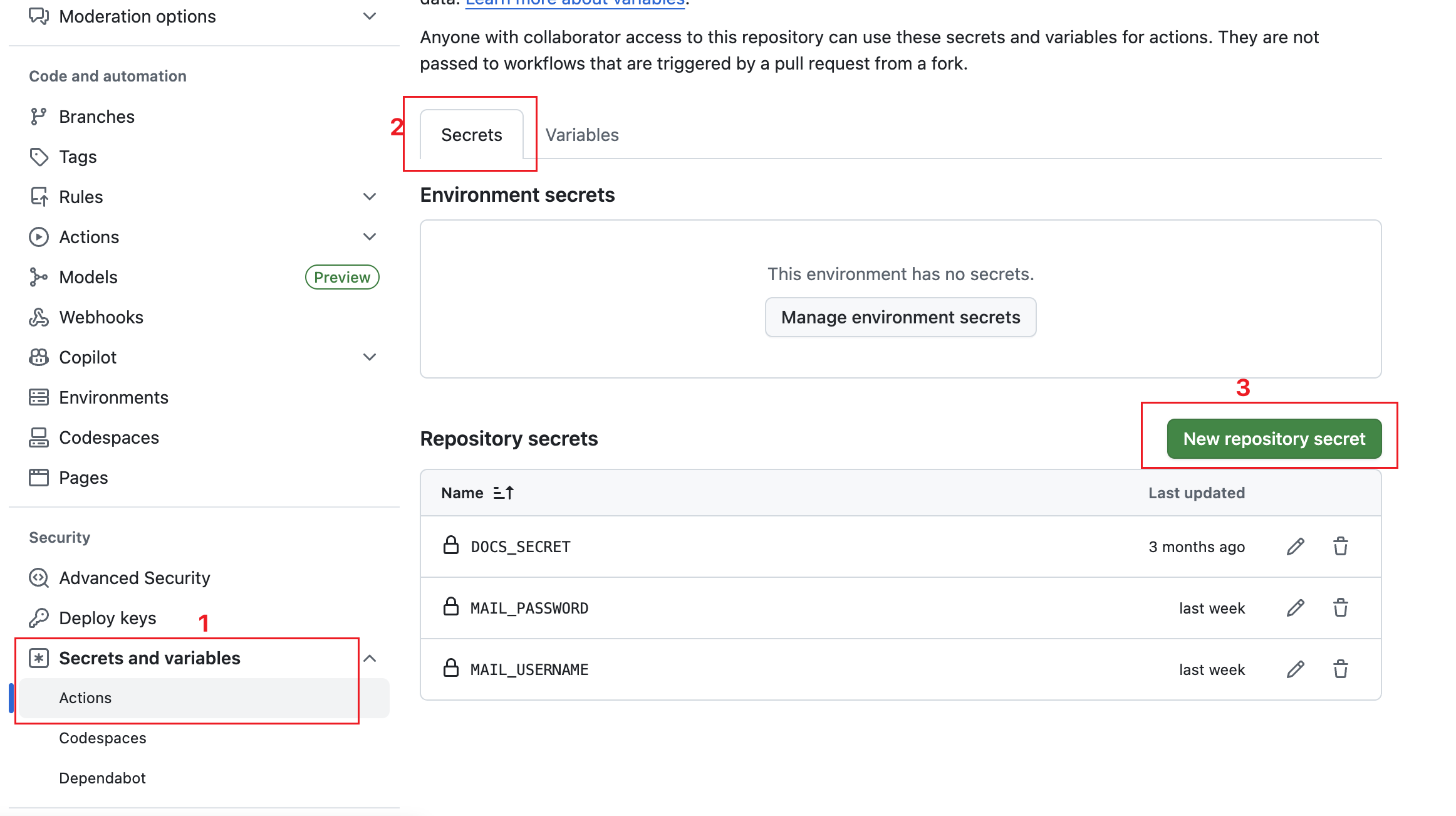

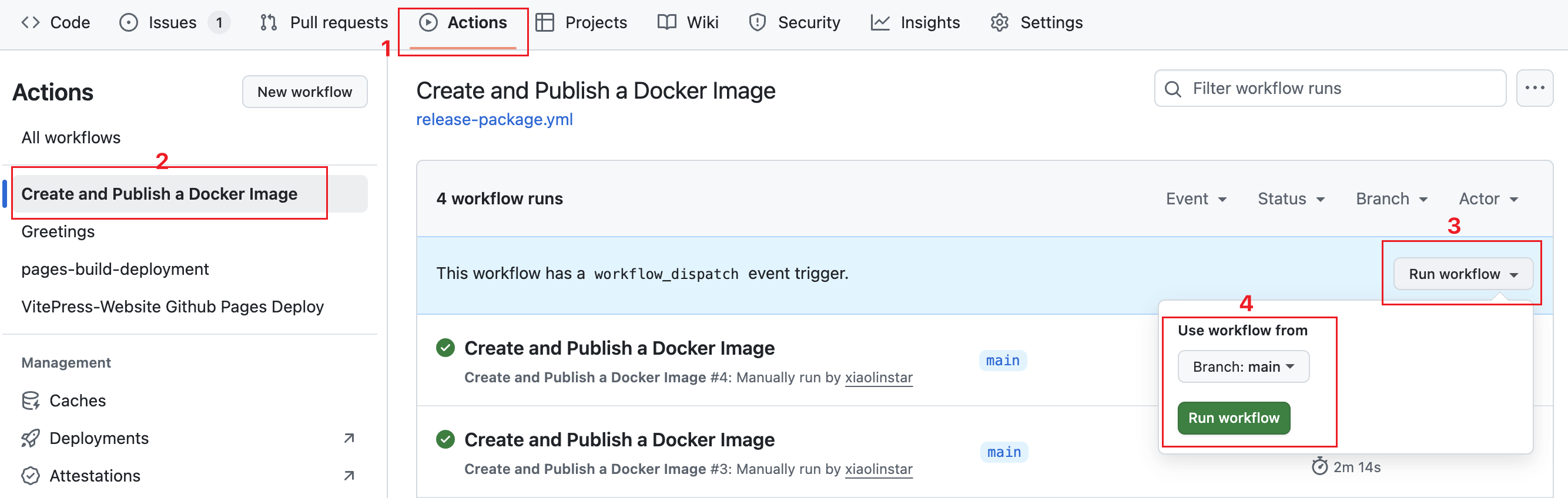

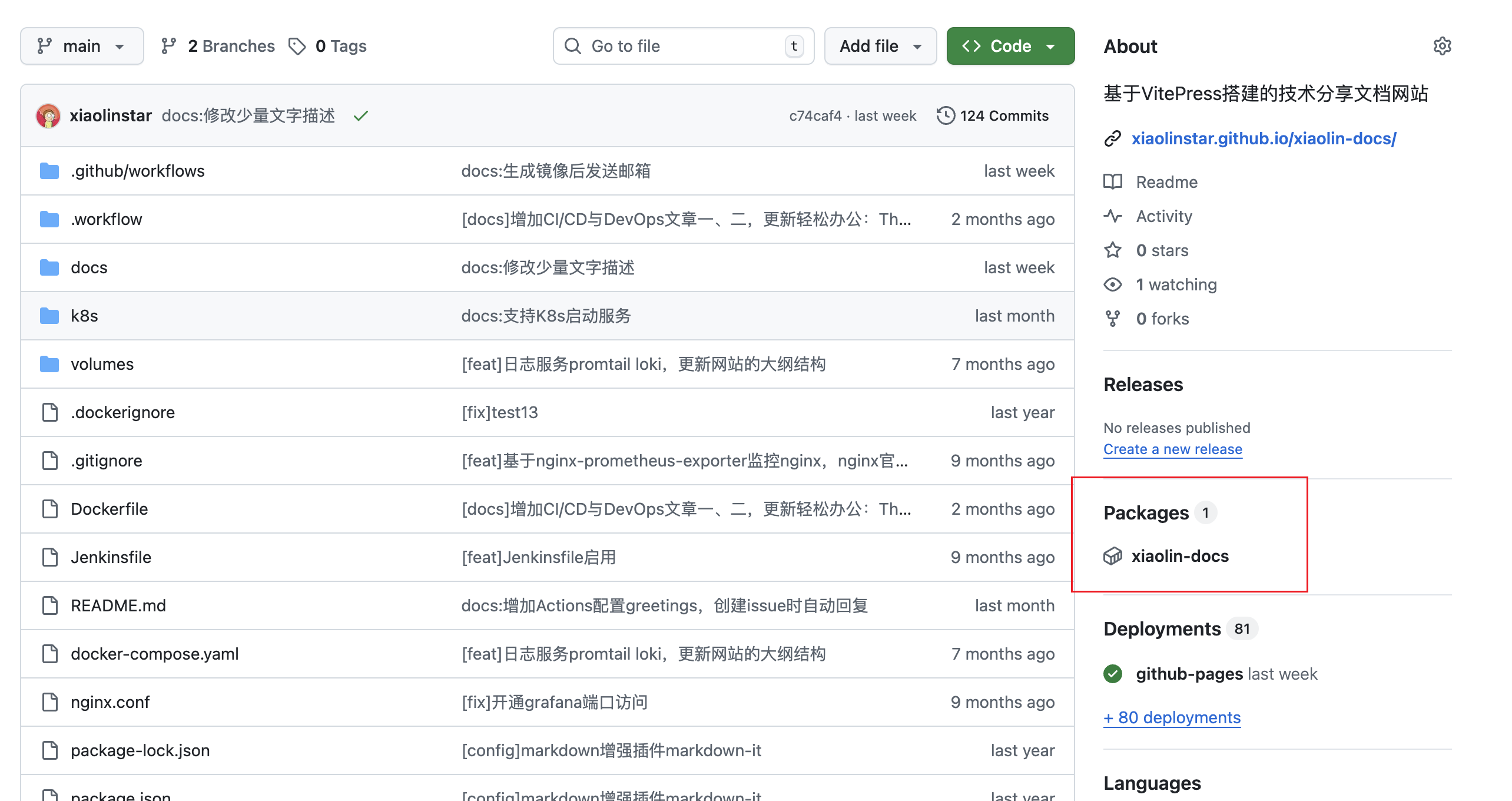

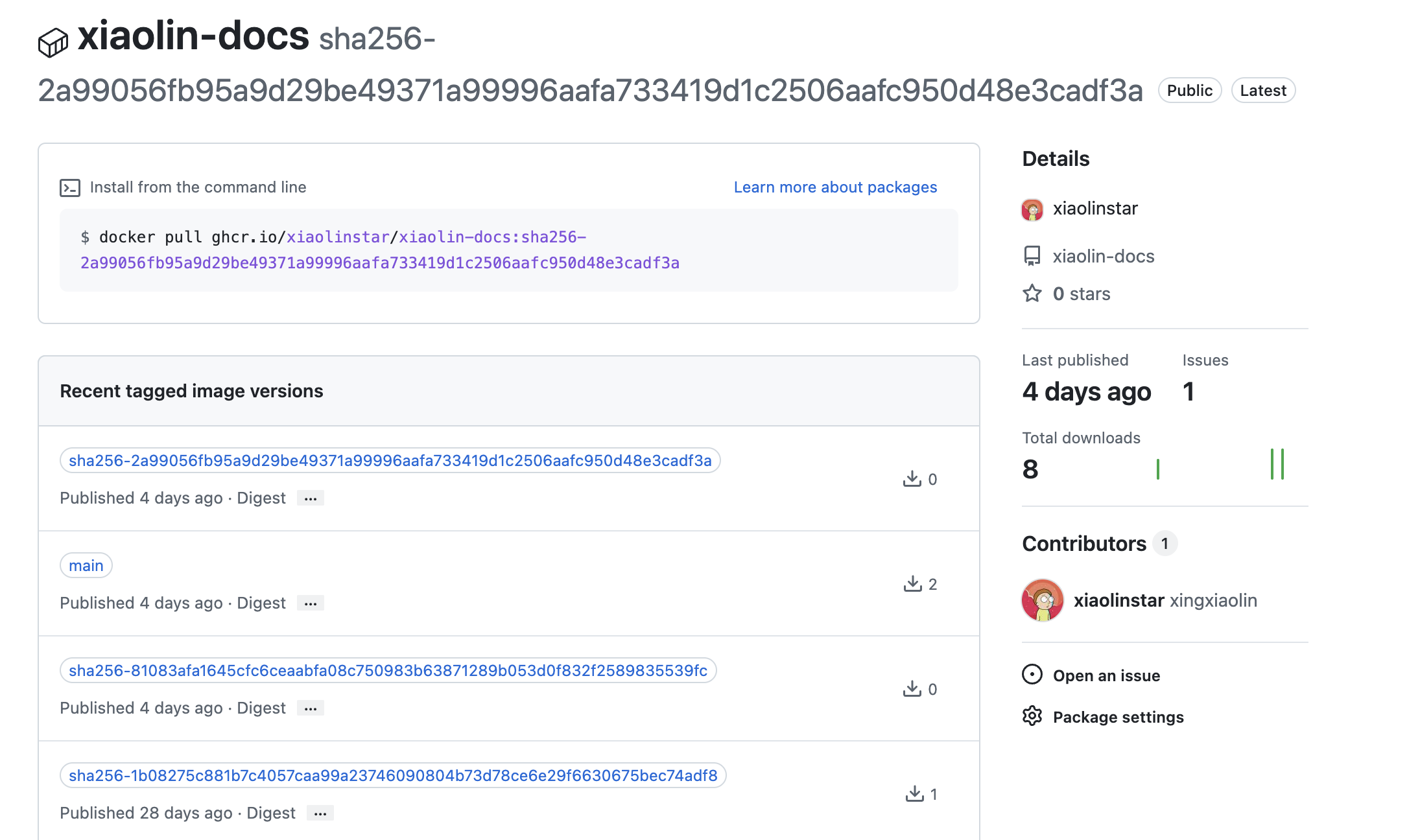

``` > 此配置使用QQ邮箱作为示例,用户可修改配置信息以自定义。 上述配置文件中仅最后一个 step(发送到QQ邮箱)存在用户需关注的变量: * secrets.MAIL\_USERNAME:发送邮箱用户名 * secrets.MAIL\_PASSWORD:发送邮箱的授权码,非密码 * secrets.TO\_MAIL:目标邮箱,可以设置为固定值 在仓库中设置上述密钥变量,${项目仓库} -> Settings -> Secrets and variables -> Actions  有2个触发流水线的方式,推送 release 分支 和 手动触发  完成后,可在 Packages 中查看到执行结果   接收到邮件提醒:  ## CI 流水线:Alibaba Cloud Container Registry GitHub Container Registry 是 GitHub 提供的容器镜像仓库。虽然我的本地开发环境支持科学上网,但是阿里云服务器或腾讯云服务则不支持,导致 CD 受阻。 解决方案有两种: * 在云服务器上添加 hosts 解析或使用代理,实现网络支持 * 使用国内的容器镜像托管仓库,如阿里云容器镜像服务(ACR) 选择 Alibaba Cloud Container Registry(ACR)作为镜像仓库,是因其支持私有镜像仓库,且拥有个人版免费额度,足够个人开发者练手使用。 示例项目中 CI Pipeline with ACR 配置文件 ```yaml name: CI Pipeline, To Alibaba Cloud Container Registry on: # 2个 CI 流水线触发方式 workflow_dispatch: # 手动点击 push: # 推送分支 release branches: - 'release' # 定义环境变量 env: REGISTRY: ${{ secrets.ACR_REGISTRY }} # 阿里云ACR镜像仓库 NAMESPACE: ${{ secrets.ACR_NAMESPACE }} # 阿里云ACR命名空间,需要根据实际情况修改 IMAGE_NAME: ${{ github.event.repository.name }} # 阿里云ACR镜像名称,需要根据实际情况修改 jobs: build-and-push-image: runs-on: ubuntu-latest permissions: contents: read packages: write attestations: write id-token: write steps: - name: Checkout repository uses: actions/checkout@v4 # 登录阿里云ACR - name: Login to Alibaba Cloud Container Registry uses: docker/login-action@v3 with: registry: ${{ env.REGISTRY }} username: ${{ secrets.ACR_USERNAME }} # 阿里云ACR用户名,需要在secrets中配置 password: ${{ secrets.ACR_PASSWORD }} # 阿里云ACR密码,需要在secrets中配置 - name: Extract metadata (tags, labels) for Docker id: meta uses: docker/metadata-action@v5 with: images: ${{ env.REGISTRY }}/${{ env.NAMESPACE }}/${{ env.IMAGE_NAME }} tags: | type=ref,event=branch type=ref,event=pr type=semver,pattern={{version}} type=semver,pattern={{major}}.{{minor}} type=semver,pattern={{major}} type=raw,value=latest,enable={{is_default_branch}} # 构建镜像,并推送到阿里云ACR - name: Build and push Docker image uses: docker/build-push-action@v5 id: push with: context: . # 构建上下文,默认为项目根目录下的 Dockerfile push: true tags: ${{ steps.meta.outputs.tags }} labels: ${{ steps.meta.outputs.labels }} # 发送邮件到 QQ 邮箱 - name: Send email notification uses: dawidd6/action-send-mail@v3 with: server_address: smtp.qq.com server_port: 465 secure: true username: ${{ secrets.MAIL_USERNAME }} # 用户关注,QQ 邮箱账号,例:12345678@qq.com password: ${{ secrets.MAIL_PASSWORD }} # 用户关注,QQ 邮箱授权码(非登录密码) subject: "🐳 镜像构建完成 - ${{ github.repository }}" to: xing.xiaolin@foxmail.com # 目标邮箱 from: GitHub Actions html_body: |仓库:${{ github.repository }}

分支:${{ github.ref_name }}

提交:${{ github.sha }}

镜像:${{ env.REGISTRY }}/${{ env.NAMESPACE }}/${{ env.IMAGE_NAME }}

标签:${{ steps.meta.outputs.tags }}

摘要:${{ steps.push.outputs.digest }}

推送状态:✅ 已成功推送至阿里云ACR

此邮件由 GitHub Actions 自动发送

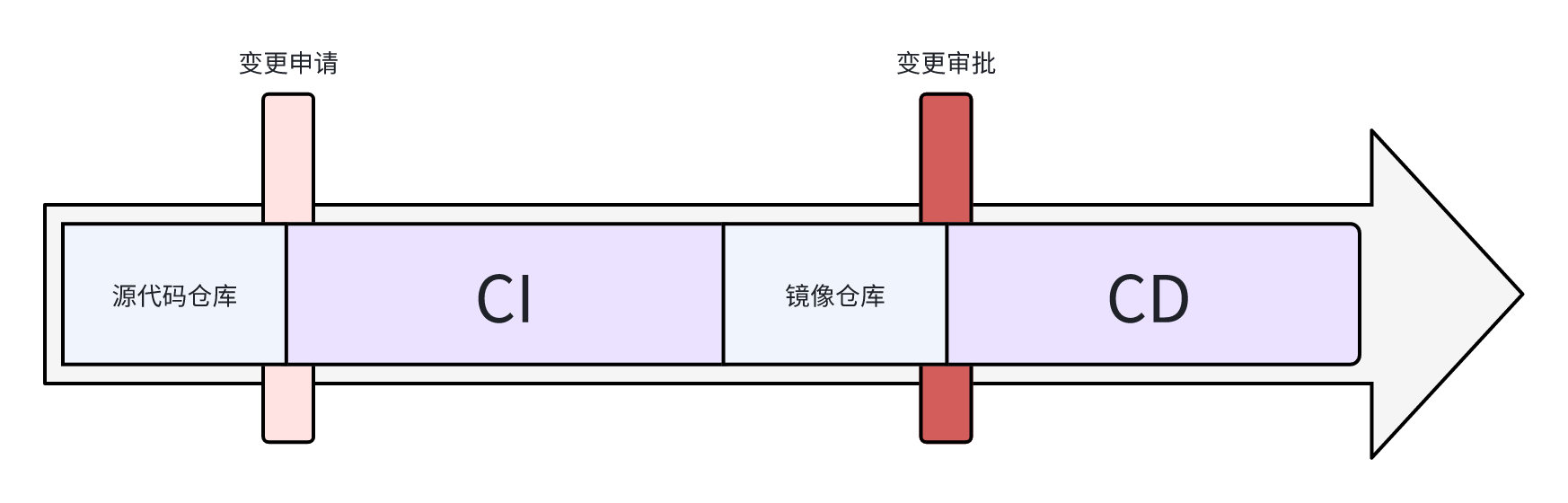

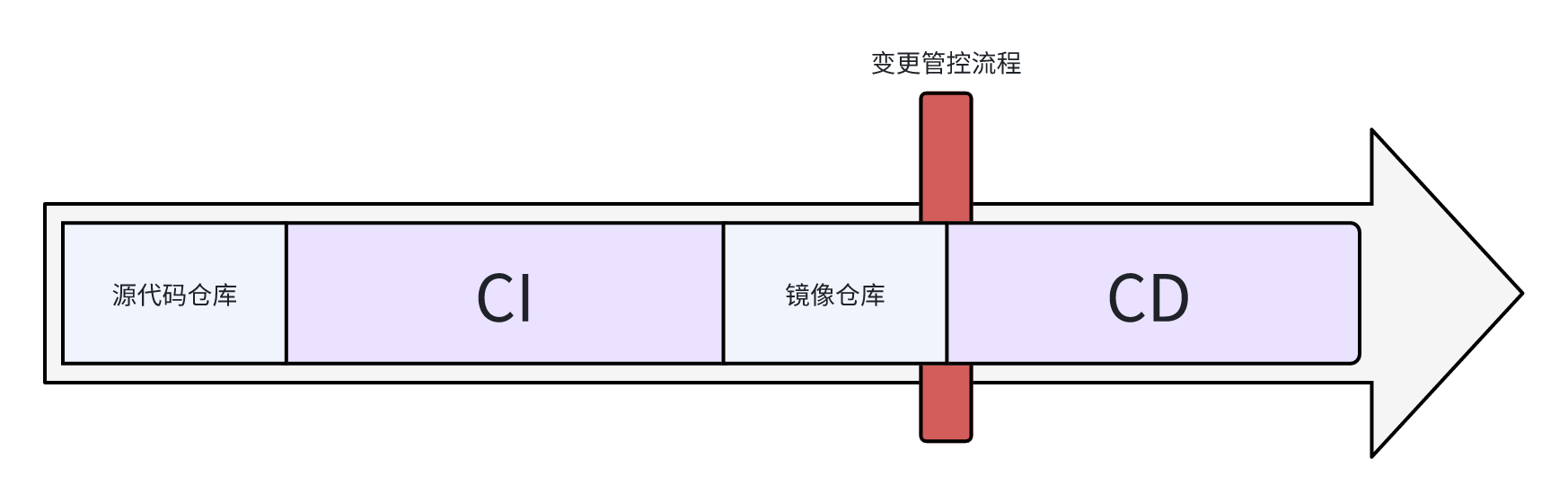

``` ## 延伸思考 自然地,本文引入了一个关键的 SRE 运维课题:**变更管控**,将在后续文章中做专题研究。 变更管控是一道质量审查、审批流程,位于 CI 和 CD之间,只有具备 CD 的就绪条件,才允许生产变更。在 CD 就绪准备中,最小满足项为生产制品就绪,这是运维团队开始工作的起点。 本文中,使用发送邮件的方式模拟 CI 制品就绪通知。在变更管控流程中,该信息将作为评审的就绪项,同步发送给变更经理和运维团队,至少起到了2个作用: 1. 告知运维团队:制品已就绪,发布 X 模块的 Y 版本 2. 流程快照,变更授权告知(变更经理):允许且仅允许发布 X 模块的 Y 版本 自提交变更审批工单起,版本就已确定,行业黑话叫“封版”,如果再次修改代码则制品版本就会变化,项目证明起到了真实性、完整性验证、不可否认的作用。 *** 更完善的变更管控应该是完全自动化的:CI 与 CD 在流程上是分离的,只要变更流程放行,CD 则自动化执行,实现**审批即执行**。 建立发布变更自动化工作流程,该流程是完全自动化的,其中设置了2个控制点,**变更申请**和**变更审批**。  只有生产环境需要严格管控,对 CI 流程给予自由度。另外,运维团队只对变更管控流程负责,不直接参与 CI 流程。  ## 总结 本文介绍了 CI Pipeline 的设计理念和基本情况,容器镜像作为云原生时代的通用制品,建立镜像仓库进行托管是必要的。然后,基于 GitHub Actions 实现 CI Pipeline:从源代码到容器镜像,从源代码仓库到镜像仓库。最后,通过发送邮件提醒,引入了运维工作的核心能力域:**变更管控**,并继续简单初步介绍。 ## 参考 1. 腾讯云容器镜像服务 TCR,https://cloud.tencent.com/product/tcr 2. 阿里云 ACR,https://www.aliyun.com/product/acr 3. 开源的企业级容器镜像仓库 Harbor,https://goharbor.io/ 4. GitHub Action to build and push Docker images with Buildx,https://github.com/docker/build-push-action 5. GitHub Packages 简介,https://docs.github.com/en/packages/learn-github-packages/introduction-to-github-packages 6. 示例项目仓库,https://github.com/xiaolinstar/xiaolin-docs